本人去年写的尚未过时的原装实战手册,值此新春佳节来临之际,分享给IT圈网友。

Part 1 安装前介质准备

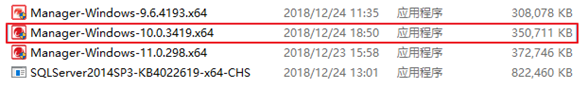

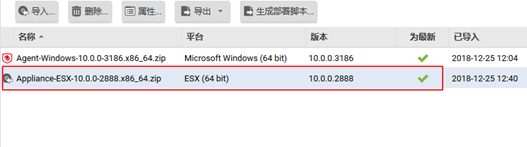

Manager-Windows-10.0.3419.x64.exe

Windows Server 2016 + SQL Server 2014 SP3

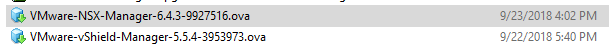

ESXi 6.5 + vCenter 6.5 + NSX 6.4.3

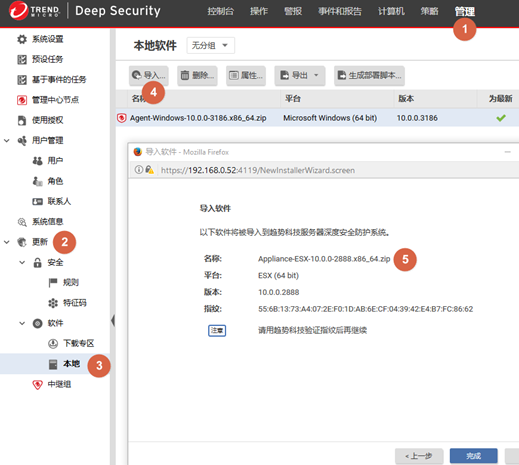

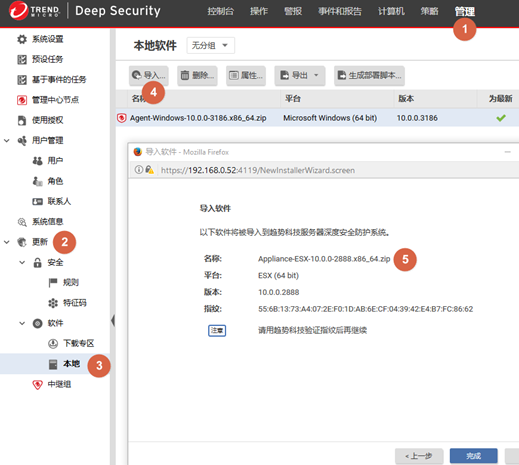

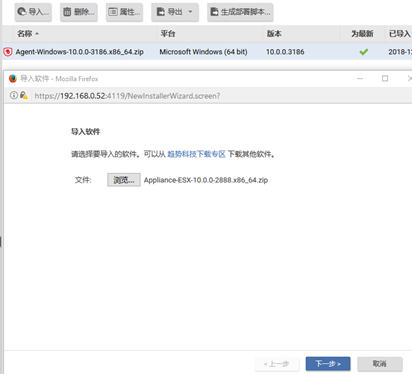

Appliance-ESX-10.0.0-2888.x86_64.zip

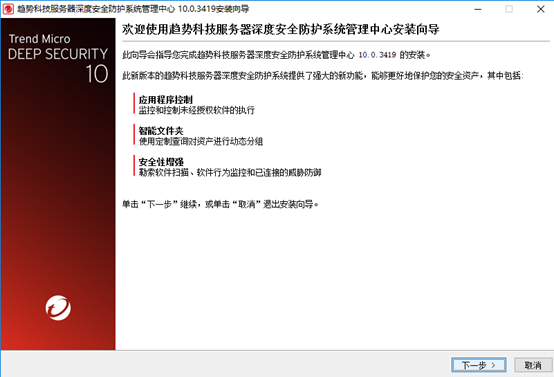

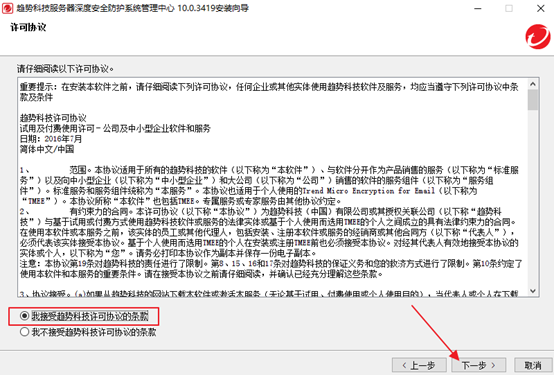

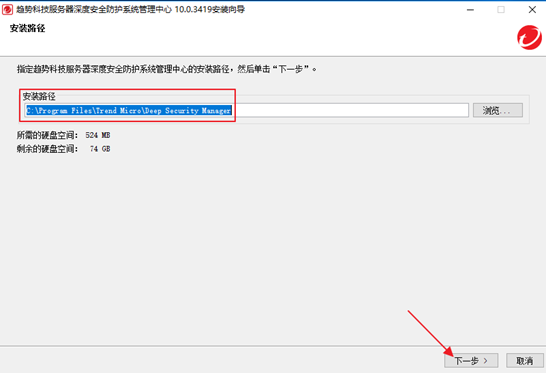

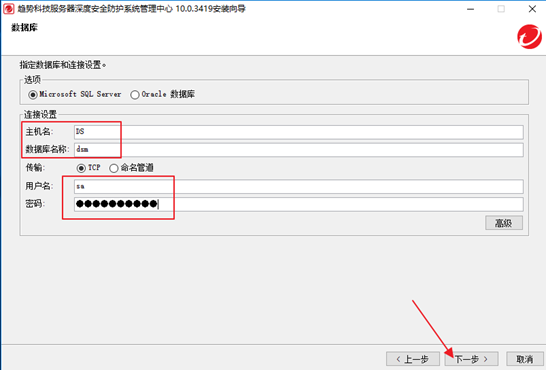

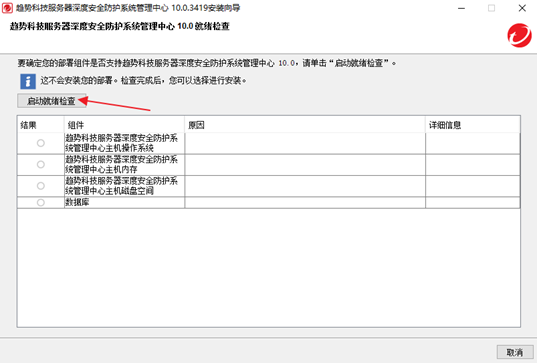

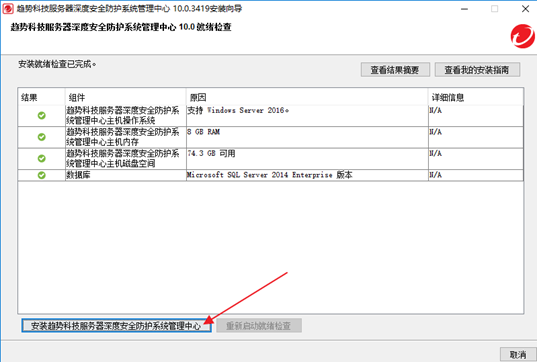

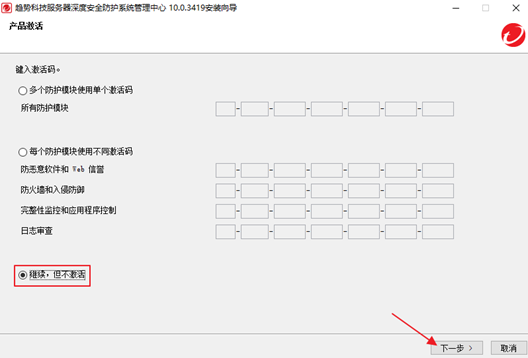

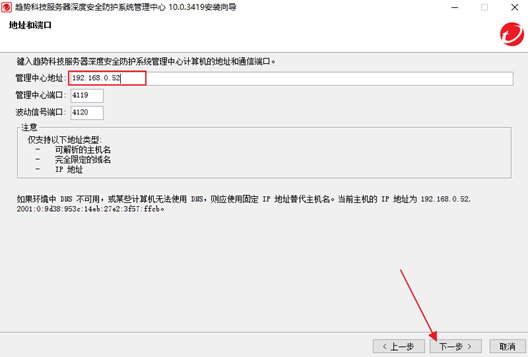

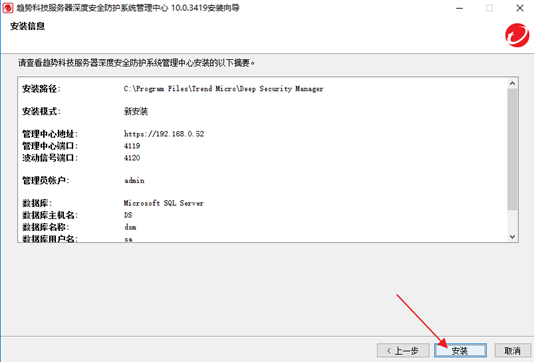

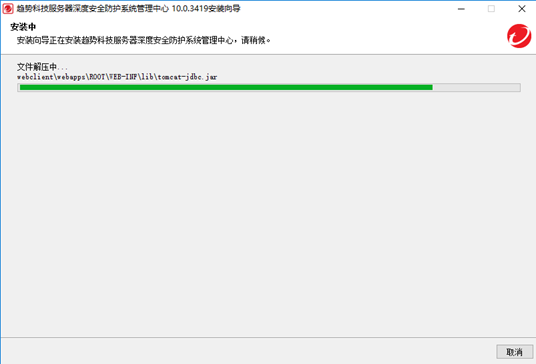

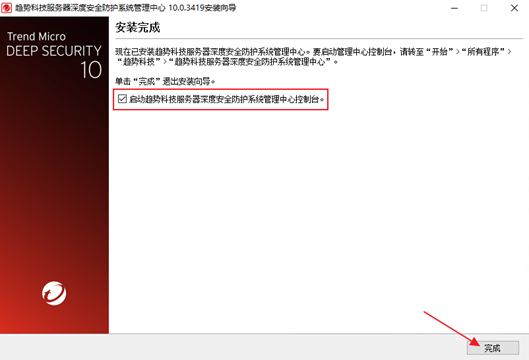

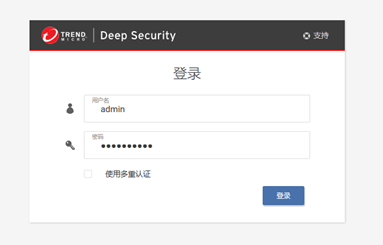

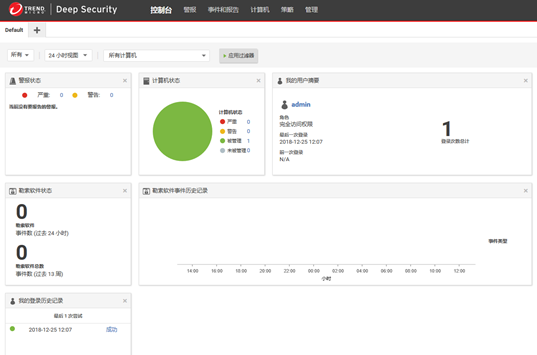

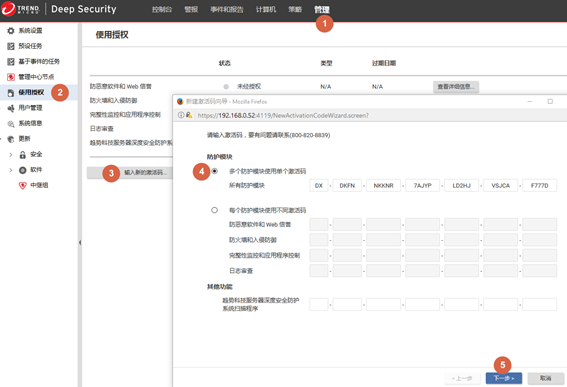

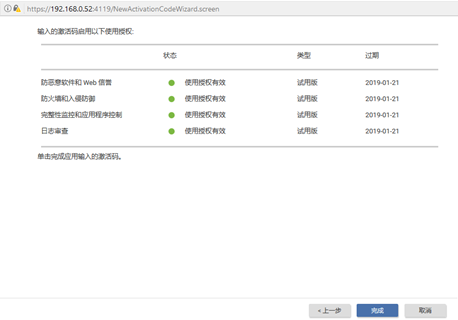

Part 2 安装配置DSM

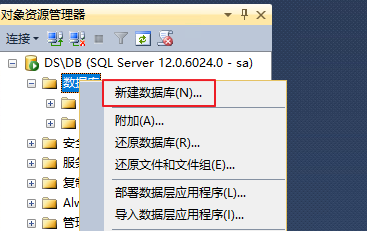

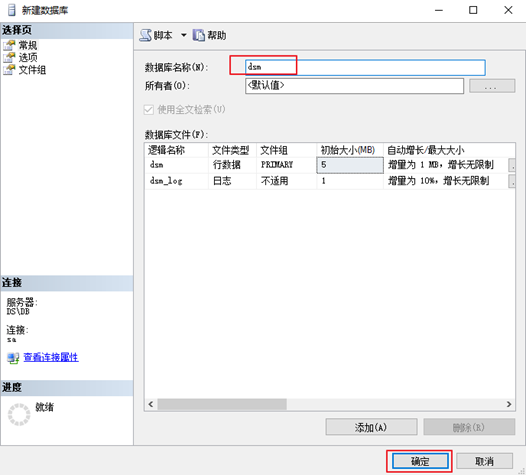

如果是正式实施环境,建议数据库与DSM服务器分离;

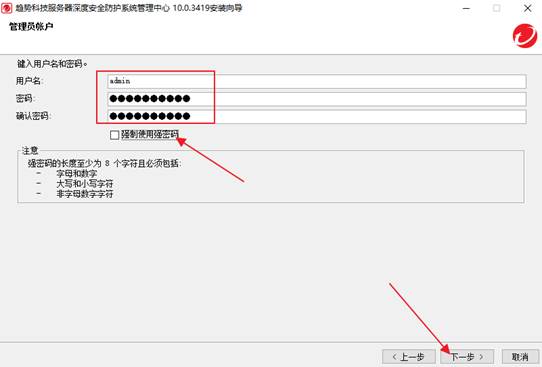

习惯改成admin,取消【强制使用强密码】;

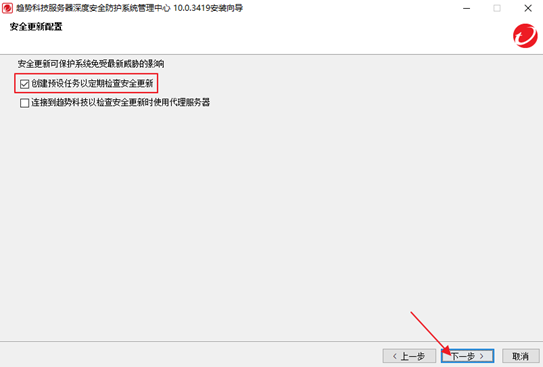

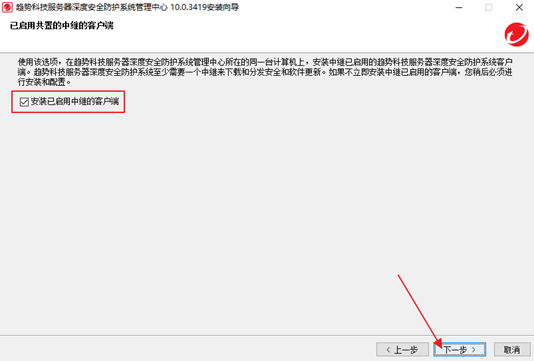

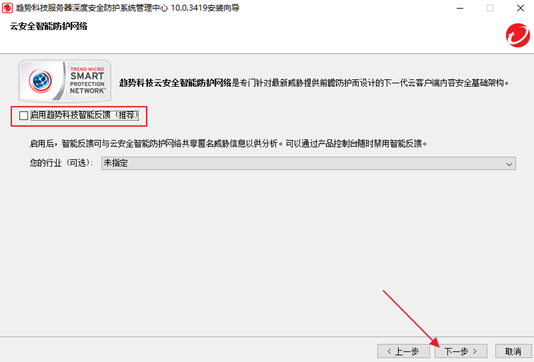

下一步继续;

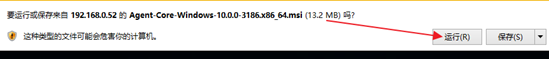

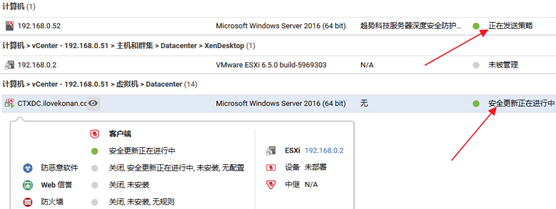

将导出的Agent上传到相关Windows Server 2016或其他OS;

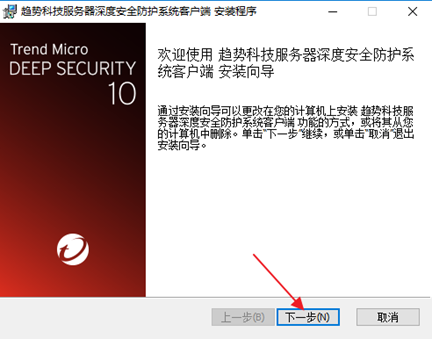

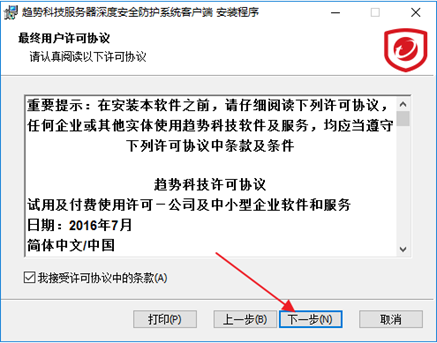

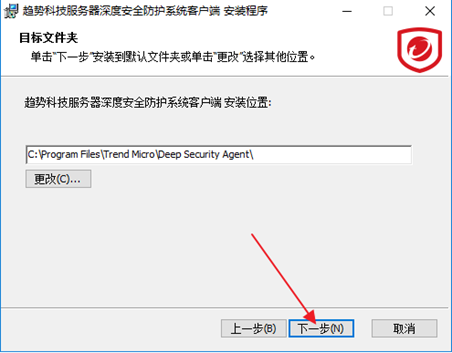

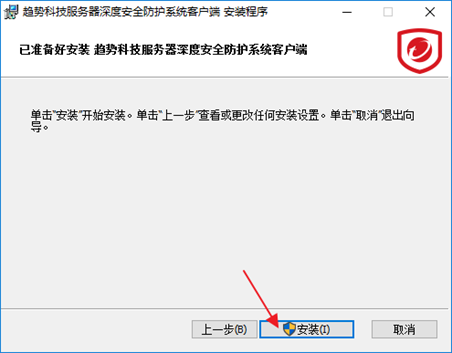

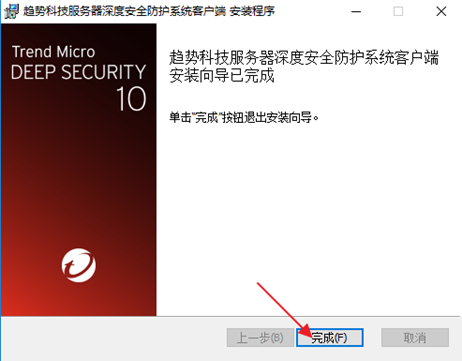

执行Agent安装;

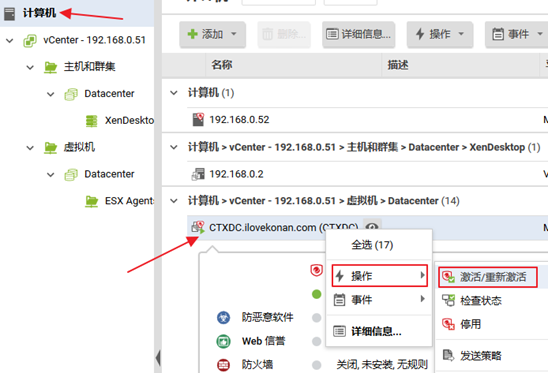

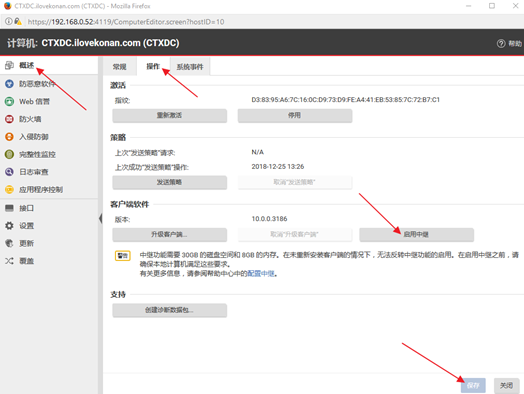

双击被管理终端——概述——操作——【启用中继】——保存;

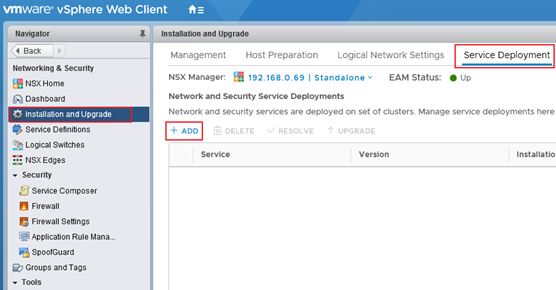

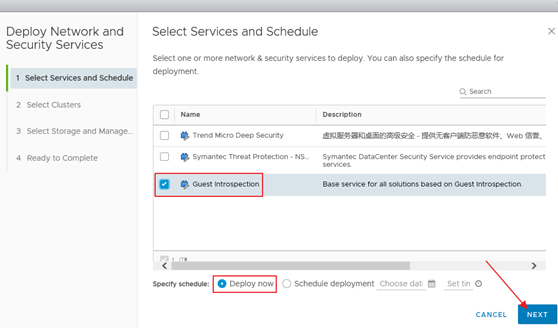

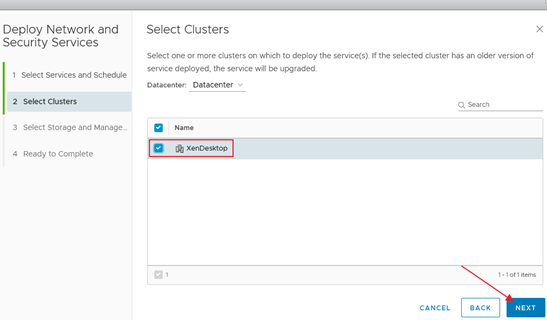

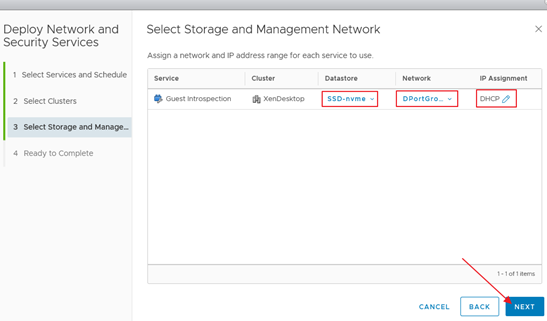

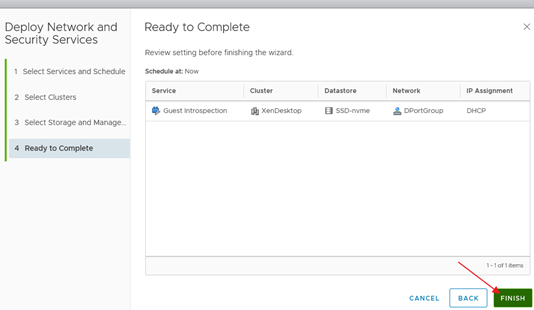

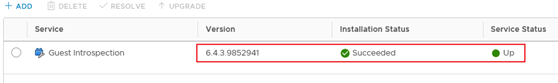

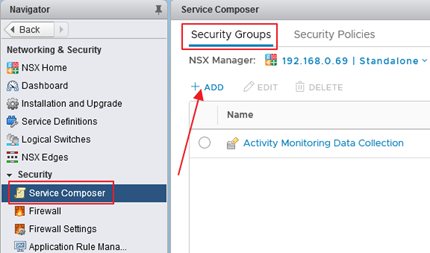

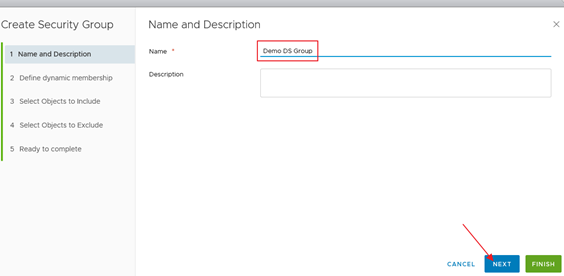

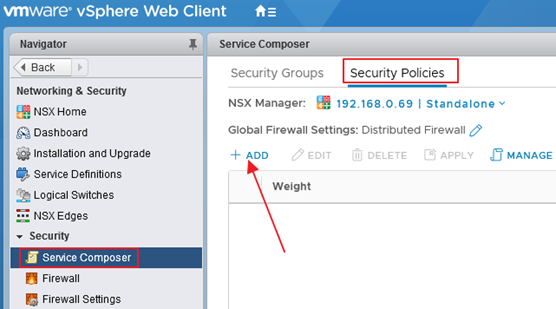

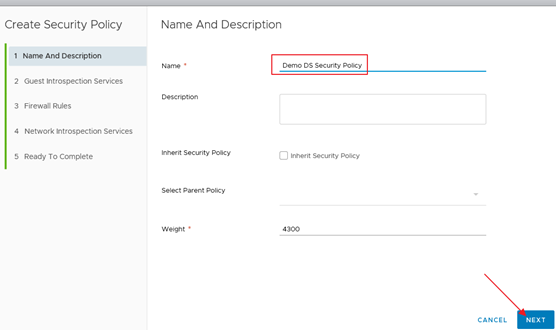

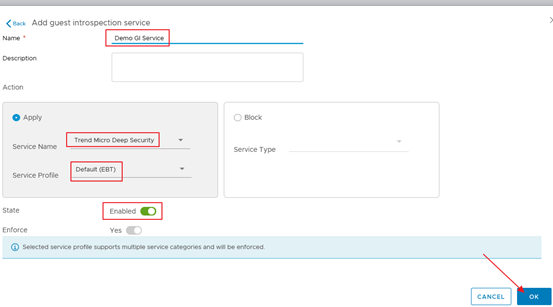

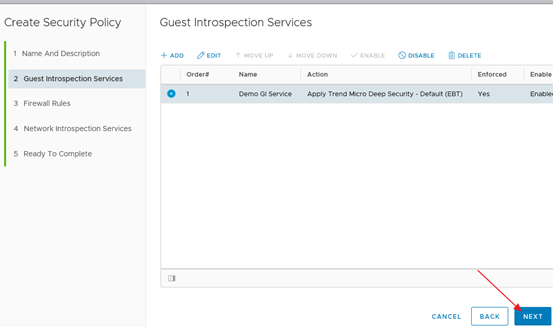

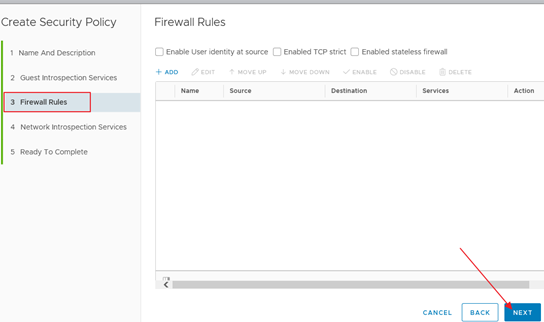

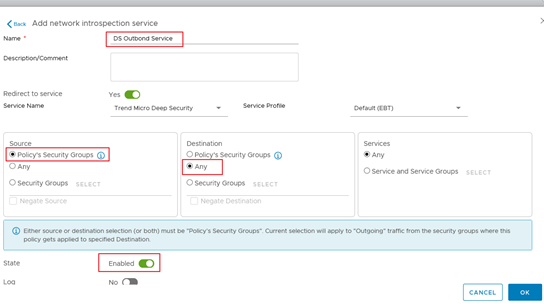

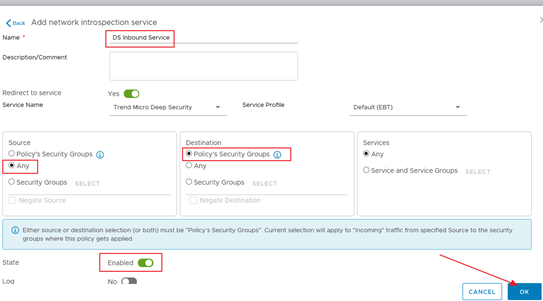

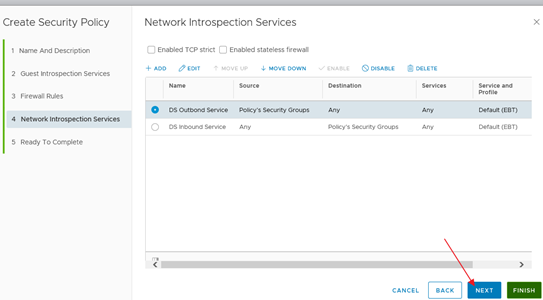

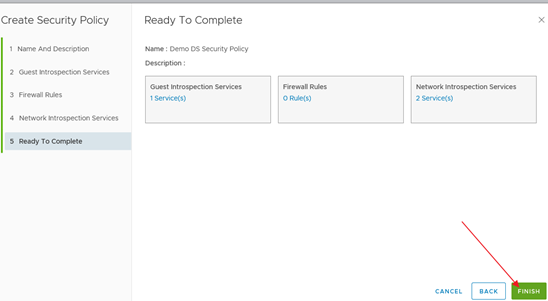

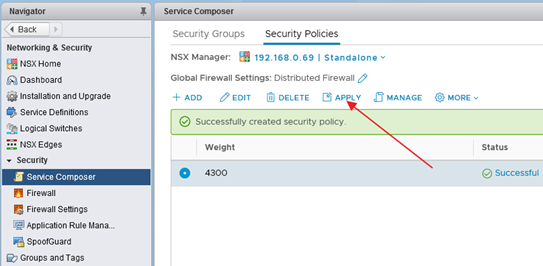

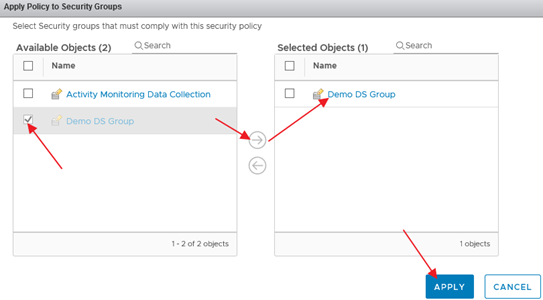

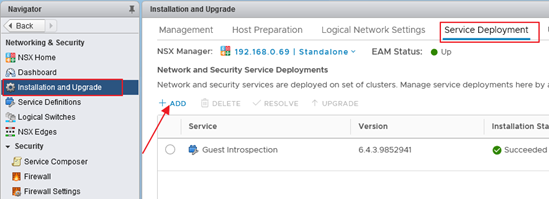

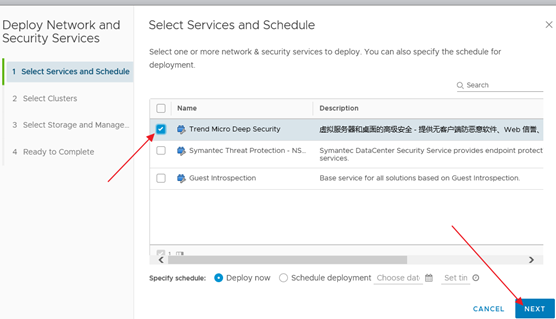

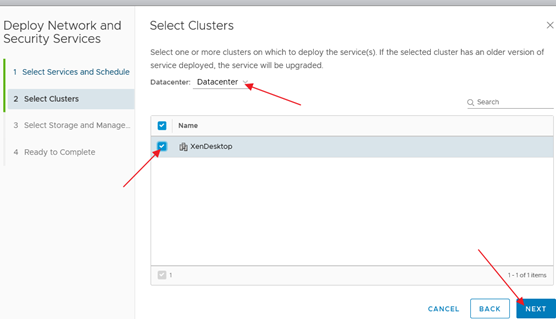

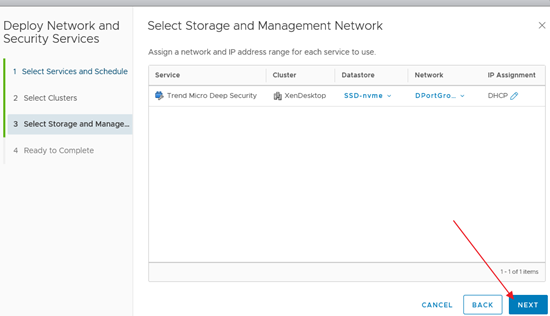

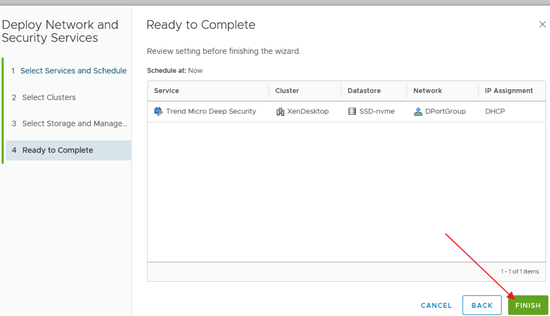

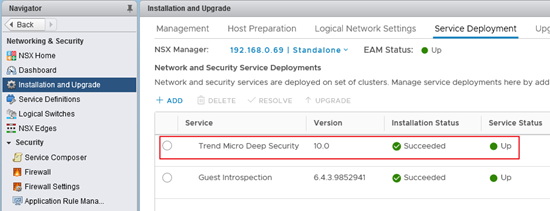

Part 3 配置NSX

NSX安装过程略过,请单独查阅相关资料完成NSX与vCenter的集成部署。

本节以NSX 6.4.3配置为例。

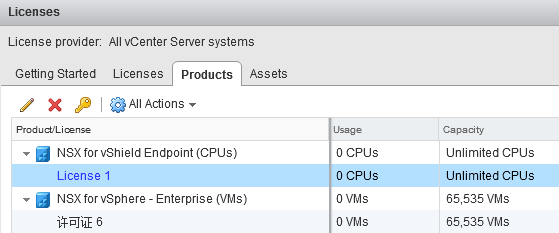

NSX for vSphere Enterprise为商业授权。

以下中英文界面可以借助浏览器区域设置,随意切换;

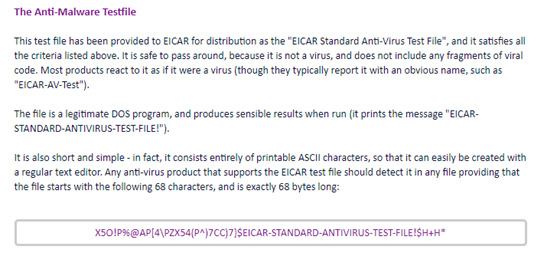

测试病毒样本:

http://2016.eicar.org/86-0-Intended-use.html

Done!